Powered by Open Source

We build on the shoulders of giants.

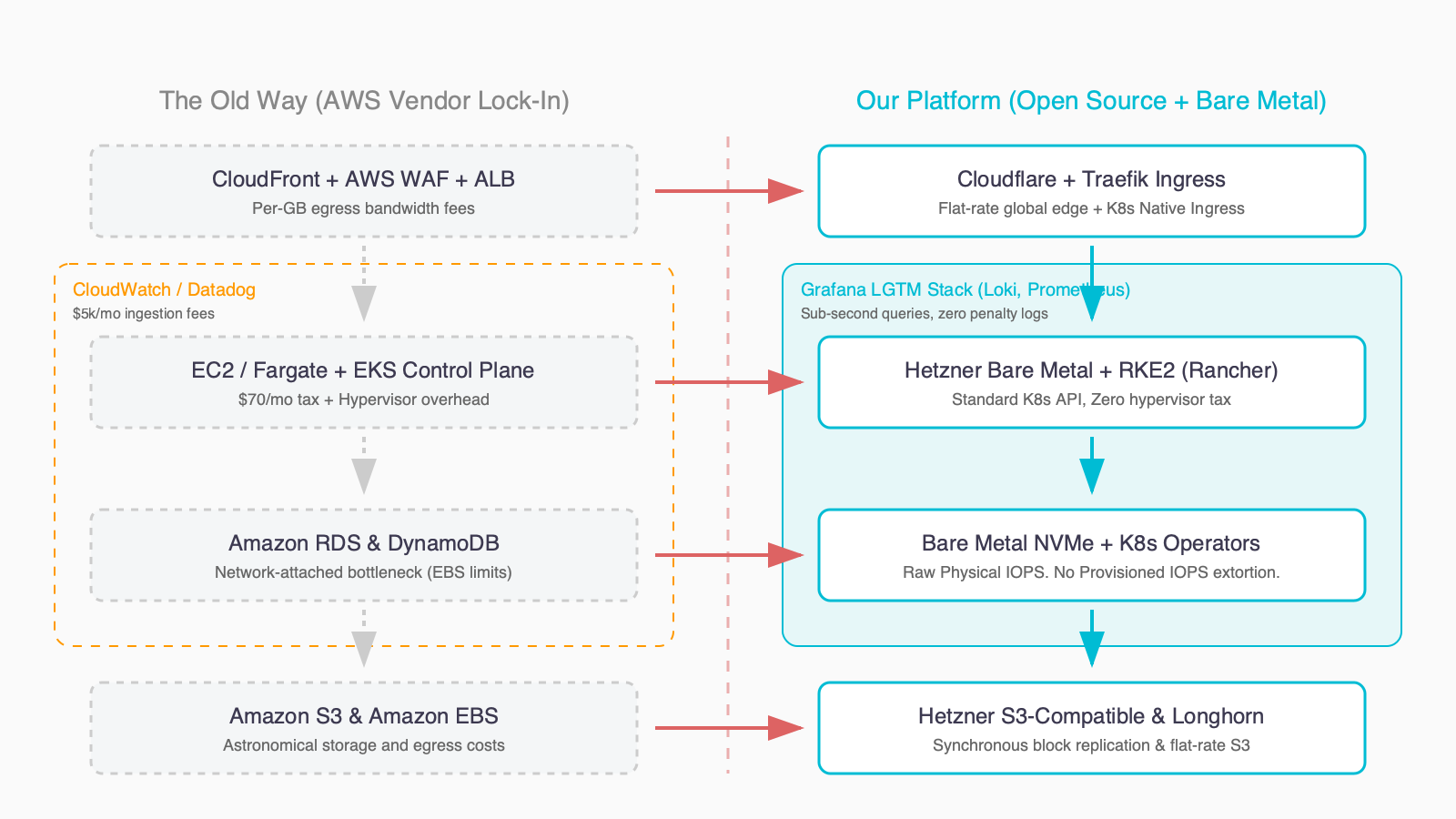

Die große Cloud-Rückführung: AWS vs. Der Open Source Stack

Die Stack-Matrix: Big Cloud vs. Unsere Plattform

| Feature-Kategorie | Big Cloud (AWS / GCP) | Unser Open Stack | Warum es wichtig ist (Technik & OpEx-Reduktion) |

|---|---|---|---|

| Compute & Orchestrierung | EC2 + EKS / Fargate | Hetzner Bare Metal / Cloud + RKE2 (Rancher) | Standard-K8s-API ohne Hypervisor-Overhead oder die 70 €/Monat Control-Plane-Steuer. Deutsche Datenhoheit. |

| Daten & Stateful Workloads | RDS / DynamoDB / SQS | Bare Metal/Dedicated vCPU NVMe Nodes + K8s Operators | Rohe physische Hardware-IOPS für Datenbanken. Umgehen Sie langsamen netzwerkgebundenen Speicher und erpresserische Provisioned-IOPS-Gebühren. |

| Speicher (Object & Block) | S3 + EBS | Hetzner S3-Kompatibel + Longhorn (Block) | Standard-S3-APIs, unterstützt durch hochredundantes Ceph, ohne die kriminellen Bandbreitengebühren für Datenabfluss (Egress). Vorhersehbare Kosten. |

| Traffic & Edge Security | CloudFront + ALB + WAF | Cloudflare + Traefik Ingress | Globales Caching zum Pauschalpreis, DDoS-Schutz und modernes K8s-natives Routing out-of-the-box. Hören Sie auf, pro verarbeitetem GB zu zahlen. |

| Observability & Logging | CloudWatch / DataDog | Grafana LGTM (Alloy, Loki, Grafana) + Prometheus | Subsekunden-Log-Abfragen und tiefe Metriken ohne die 5.000 €/Monat Rechnung für Ingestion und Aufbewahrung. Volle ISO 27001 Konformität. |

| Deployment & GitOps | CodeDeploy / CloudFormation | ArgoCD / Flux | Ihre Infrastruktur und Deployments sind in Git versionskontrolliert. Das System ist die Dokumentation. Absolute Transparenz und Auditierbarkeit. |

Was beinhaltet der Stack?

Hybrides Kubernetes mit Rancher RKE2. Lastspitzen bursten automatisch in die Cloud. Höchste Verfügbarkeit.

Bare Metal NVMe Nodes mit automatisierten Backups und PITR. DSGVO-konform in Deutschland gehostet.

Cloudflare DDoS-Schutz, Traefik-Routing und verschlüsselte Secrets. Unternehmensweite Sicherheit.

Grafana LGTM-Stack-Monitoring und deklarative ArgoCD-Deployments. Compliance-ready und auditierbar.

Day 2 Operations: Garantierte Zuverlässigkeit

Um diesen Service planbar und wirtschaftlich zu halten, halten wir uns an eine strikte “Infrastruktur vs. Code”-Grenze. Wir betreiben die Plattform mit klaren SLAs; Sie betreiben den Code.

Wir übernehmen (Platform Engineering)

- Server-Uptime & K8s API: Gewährleistung eines gesunden Clusters.

- Datenbank-Verfügbarkeit: Postgres/Redis am Laufen halten und sichern.

- CI/CD Pipeline-Gesundheit: Sicherstellen, dass die Runner aktiv sind.

- Security Patching: Updates auf OS- und Cluster-Ebene (ISO 27001 konform).

- Szenario: “Das Datenbanklaufwerk ist voll.” -> Wir beheben es.

Sie übernehmen (Product Engineering)

- Anwendungslogik: Beheben von Bugs in Ihrem Code.

- Datenbankabfragen: Optimierung langsamer SQL-Queries.

- Abhängigkeits-Updates: Aktualisieren von npm/pip-Paketen.

- Szenario: “Ich habe fehlerhaften Code gepusht und die Seite liefert 500er Fehler.” -> Sie beheben es (Wir helfen beim Rollback).

Neugierig auf Ihre potenziellen Einsparungen?

Die meisten Teams sparen 40–60 % bei den Cloud-Kosten. Nutzen Sie unseren kostenlosen Rechner, um genau zu sehen, wie viel Sie sparen könnten.

Bereit für den nächsten Schritt?

Wenn der Rechner signifikante Einsparungen zeigt (OpEx-Reduktion), ist dies der nächste Schritt:

Infrastruktur-Audit

Erhalten Sie eine detaillierte Safe-to-Move Matrix zur Risikominimierung für $495.

Hybrid Core

Daten auf AWS belassen, Compute zu Hetzner verschieben. Minimiertes Risiko.

Technology Stack FAQ (Klartext)

Was bedeutet “Kein Lock-In” wirklich?

Wir bauen Ihre Infrastruktur vollständig mit CNCF-zertifizierten Open-Source-Tools auf. Alles wird mit Terraform bereitgestellt, mit Helm konfiguriert und über GitOps deployt. Wenn Sie gehen, nehmen Sie Ihren Terraform-State und Ihre Daten mit – keine proprietären APIs oder undurchsichtigen “Managed Services”, die neu geschrieben werden müssen. Volle Kontrolle für Ihren CFO und CIO.

Wie betreiben Sie Datenbanken schneller als AWS RDS?

Wir umgehen langsamen, netzwerkgebundenen Block-Storage (wie EBS) und stellen dedizierte Bare-Metal-Server oder vCPU-Nodes mit lokal angebundenem NVMe-Speicher bereit. Sie erhalten die rohen IOPS physischer Hardware, was die Latenz drastisch reduziert und die erpresserischen Provisioned-IOPS-Gebühren von AWS vermeidet. Das ist direkte OpEx-Reduktion.

Verwenden Sie EKS oder GKE?

Nein, wir betreiben RKE2 (Rancher Kubernetes Engine 2) direkt auf der Hetzner-Infrastruktur. RKE2 ist eine vollständig konforme Kubernetes-Distribution, die auf Sicherheit und Compliance optimiert ist. Dies eliminiert die 70 €/Monat Control-Plane-Steuer verwalteter Cloud-K8s-Dienste, bietet jedoch exakt dieselbe API. Deutsches Hosting schützt zudem vor dem US CLOUD Act.

Wie wird zustandsbehafteter Speicher (Stateful Storage) in Kubernetes gehandhabt?

Wir verwenden Longhorn für Blockspeicher im Cluster, der Volumes synchron über mehrere Knoten hinweg repliziert. Für Hochleistungsdatenbanken verwenden wir hostPath oder lokale persistente Volumes, um direkt auf lokale NVMe-Laufwerke abzubilden. Ausfallsicherheit ohne astronomische AWS-Kosten.

Welche Tools verwenden Sie für CI/CD?

Wir befürworten nachdrücklich einen GitOps-Ansatz. Wir verwenden ArgoCD oder Flux, um Ihren Cluster-Zustand automatisch mit Ihren Git-Repositories zu synchronisieren. Ihr System dokumentiert sich selbst und sofortige Rollbacks sind so einfach wie ein git revert. Das freut jeden Auditor.

Wie gehen Sie mit Monitoring und Logging um?

Wir nutzen den Grafana LGTM Stack (Loki, Grafana, Tempo, Mimir) gepaart mit Prometheus. Dies bietet Ihnen tiefe Metriken, verteiltes Tracing und Subsekunden-Log-Abfragen ohne die exorbitanten Gebühren für Datenaufnahme und -aufbewahrung, die von Datadog oder CloudWatch erhoben werden. Transparente, vorhersehbare Kosten.

Ist Ihr Netzwerk und Edge sicher?

Ja. Wir leiten externen Traffic über Cloudflare für globales Caching, WAF und DDoS-Schutz, bevor er auf unsere Traefik-Ingress-Controller trifft. Die Ingress-Kommunikation ist über automatisierte Let’s Encrypt-Zertifikate verschlüsselt. DSGVO-Konformität ist unser Standard.

Wie handhaben Sie Infrastructure as Code (IaC)?

Die gesamte grundlegende Infrastruktur (Server, Load Balancer, Firewalls) ist in Terraform definiert. Die Konfiguration auf Kubernetes-Ebene und Anwendungs-Deployments werden über Helm-Charts und ArgoCD abgewickelt. Es gibt keine manuellen “Click-Ops”. Das bedeutet reproduzierbare, sichere Prozesse.

Können Sie bestehende AWS-Infrastruktur auf diesen Stack migrieren?

Ja. Wir bieten ein Infrastruktur-Audit und Hybrid-Core-Migrationsdienste an. Wir bewerten Ihre aktuelle Architektur, identifizieren stateful vs. stateless Workloads und verschieben Ihr Compute nahtlos in unseren Open Stack, während wir die Datenbankreplikation verwalten, um Ausfallzeiten zu vermeiden. Risikofreier Übergang für den Mittelstand.

Verwalten Sie OS- und Kubernetes-Updates?

Ja, Patching ist der Kern unserer “Day 2 Operations”. Wir übernehmen das OS-Patching der Nodes, Upgrades der Kubernetes-Control-Plane und automatisierte etcd-Backups, damit sich Ihre Entwickler voll und ganz auf den Anwendungscode konzentrieren können. Zuverlässigkeit als Dienstleistung.

Discovery-Zoom. Wir prüfen Ihre aktuellen Cloud-Ausgaben, identifizieren, was sicher verlagert werden kann, und geben Ihnen eine ehrliche Go / No-Go-Empfehlung – unverbindlich, kein Verkaufsgespräch. Wenn die Zahlen stimmen, zeigen wir Ihnen wie. Wenn nicht, sagen wir Ihnen auch das.

Interessiert? Kontaktieren Sie uns.

RSS-Feed ansehen, um über Cloud-Repatriierung informiert zu bleiben.